IT-Sicherheit + Produktivität für KMU – mit Bildschirmdaten statt Bauchgefühl

Wie IT-Dienstleister mit Wolfeye Cyber-Risiken und Zeitverschwendung im Home-Office sichtbar machen. Mit Beispiel-Szenario, Modellzahlen und 14-Tage-Plan (keine Rechtsberatung).

Ein KMU mit 12 Remote-Mitarbeitern bemerkt immer wieder verdächtige E-Mails und langsame Reaktionszeiten im Support.

Ein Mitarbeiter verbringt regelmäßig Zeit auf offensichtlich riskanten Webseiten – und das mitten im Arbeitstag.

Der IT-Dienstleister entscheidet sich, zusätzlich zu bestehenden Sicherheitsmaßnahmen eine Monitoring-Software wie Wolfeye einzusetzen.

In einer internen Auswertung kommt das Unternehmen für dieses Beispiel auf rund 35 % weniger sicherheitskritische Websites und etwa 30 % mehr produktiv genutzte Zeit nach einigen Wochen – bei gleicher Teamgröße.

Wichtig: Das sind Modellzahlen aus einem Praxisbeispiel, keine allgemeingültige Zusage.

Ob und wie Monitoring bei dir oder deinen Kunden rechtlich zulässig ist (Information der Mitarbeiter, Einwilligung, Betriebsrat, Betriebsvereinbarung etc.), hängt von den jeweiligen arbeits- und datenschutzrechtlichen Vorgaben ab.

Foto: Pexels (CC0) – Remote-Team & Sicherheit (Symbolbild)

Die doppelte Herausforderung: Cyber-Risiken + Zeitverschwendung

Viele KMU stehen heute vor einem Doppelproblem – besonders mit Remote- oder Hybrid-Teams:

1. Cyber-Risiken: In zahlreichen Berichten zeigt sich, dass kleine und mittlere Unternehmen häufig Ziel von Phishing, Ransomware und Social Engineering sind.

Oft genügt ein unbedachter Klick auf eine manipulierte Website oder Datei, um erheblichen Schaden anzurichten.

2. Produktivitätsverlust: In verschiedenen Umfragen und Studien wird immer wieder berichtet, dass ein spürbarer Anteil der Arbeitszeit in private Aktivitäten, Social Media oder News-Seiten fließt – vor allem im Home-Office.

Wie hoch dieser Anteil ist, hängt stark von Branche, Kultur und Führung ab.

Der gemeinsame Nenner: Es fehlt an Transparenz darüber, was während der Arbeitszeit tatsächlich passiert – sowohl in Bezug auf Sicherheit als auch Produktivität.

Wolfeye: Hintergrund-Monitoring als zusätzliche Sicherheits- und Entscheidungsgrundlage

Wolfeye ist eine Monitoring-Software, die so konfiguriert werden kann, dass sie im Hintergrund läuft und im normalen Arbeitsalltag nicht störend in Erscheinung tritt.

Auf dem Server werden in kurzen Intervallen (z. B. alle paar Sekunden, je nach Konfiguration) Screenshots der Arbeitsplätze aktualisiert.

Im Standardmodus wird dabei immer nur der aktuelle Screenshot vorgehalten – jeder neue Screenshot überschreibt den alten.

Solange die Screenshot-Historie deaktiviert ist, entsteht dadurch kein dauerhaftes Screenshot-Archiv.

Optional kann eine Screenshot-History aktiviert werden, bei der in größeren Abständen Screenshots dauerhaft gespeichert werden.

Details zu Intervallen, Speicherort und Zugriffen solltest du in deiner Datenschutzerklärung und ggf. in einer internen Richtlinie dokumentieren.

Auf Basis dieser Daten kann dein Kunde z. B. erkennen:

- ob regelmäßig offensichtlich riskante Websites geöffnet werden,

- ob Zeit überdurchschnittlich oft in private Aktivitäten fließt,

- und wie stark sich Fokusphasen und Ablenkungen über den Tag verteilen.

Beispiel: Logistik-KMU mit 12 PCs – weniger Risiko, mehr Output (Modellrechnung)

Ein Logistik-KMU mit 12 Windows-PCs nutzt bereits Virenschutz, Firewall und E-Mail-Filter. Trotzdem gibt es immer wieder verdächtige Anhänge und Links.

Der IT-Dienstleister installiert Wolfeye (nach vorheriger Abstimmung zu Datenschutz und internen Regeln).

In den ersten Tagen fallen im Dashboard Muster auf:

- zwei Mitarbeiter rufen regelmäßig Seiten auf, die optisch fragwürdig sind,

- mehrere Stunden pro Woche gehen für Social Media, Video-Seiten und private Kommunikation drauf,

- zwischen Tickets entstehen Leerlaufphasen ohne erkennbaren Arbeitsinhalt.

- gezielte Sensibilisierung für Phishing und gefährliche Downloads,

- definierte Fokus-Zeiten, in denen private Webseiten tabu sind,

- klare KPIs (z. B. Tickets pro Tag, Reaktionszeiten).

- die Anzahl der ersichtlich riskanten Websites deutlich sinkt,

- produktive Stunden signifikant zunehmen,

- und das Unternehmen potenziell teure Sicherheitsvorfälle vermeiden konnte.

Ihr Vorteil als IT-Dienstleister

1. Doppelter Mehrwert: Sie unterstützen gleichzeitig IT-Sicherheit (Cybersecurity) und Effizienz im Home-Office.

2. Wiederkehrende Einnahmen: Lizenzen, Einrichtung, laufender Support und optionale Auswertungen.

3. Strategische Positionierung: Statt „Wir sorgen nur dafür, dass es läuft“ können Sie sagen:

„Wir helfen Ihnen, Risiken zu reduzieren und Produktivität im Remote-Team messbar zu verbessern.“

4. Ergänzung zu bestehenden Tools: Wolfeye ergänzt Virenscanner, EDR, Firewalls und MDM – es ersetzt sie nicht.

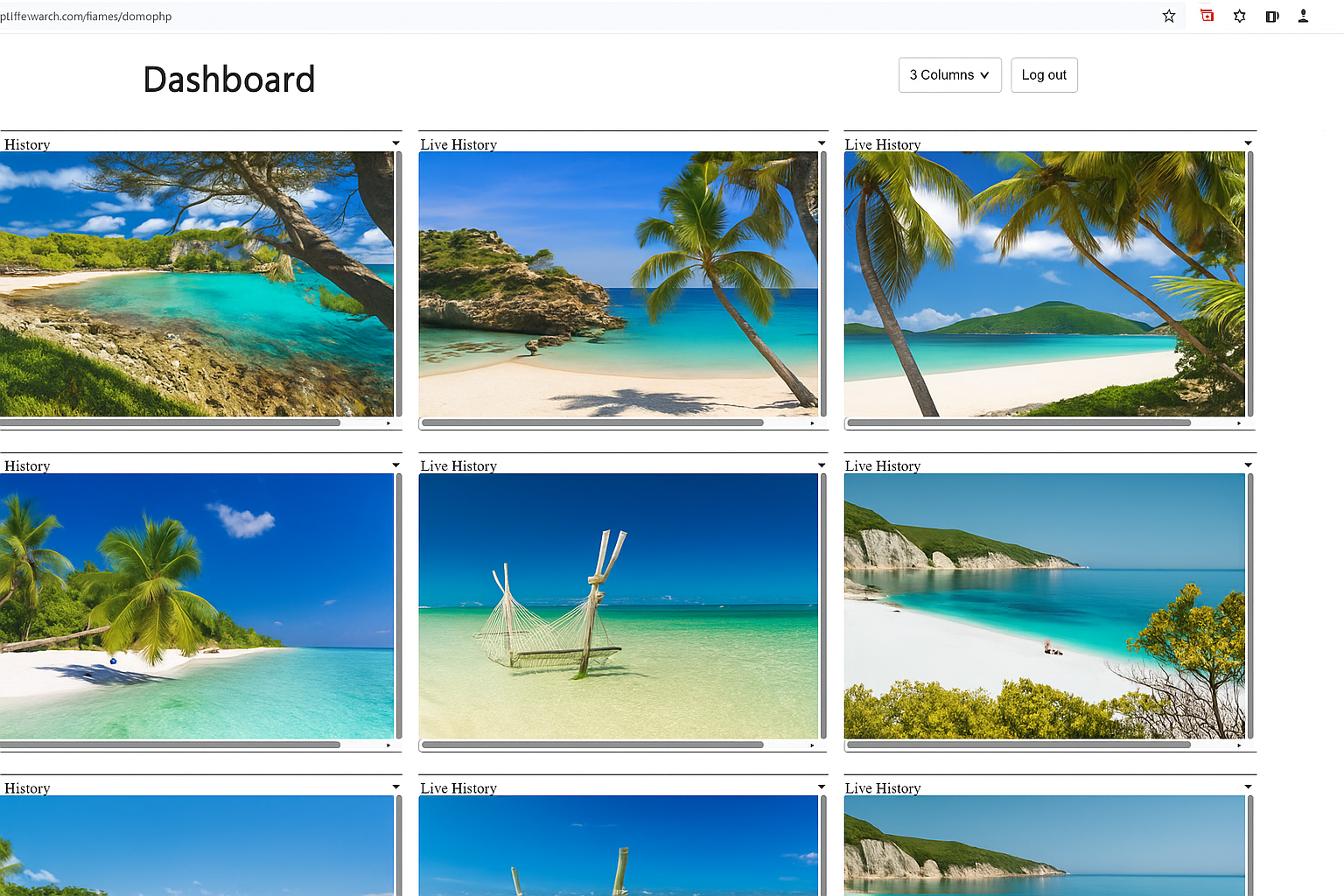

Foto: Unsplash (CC0) – Monitoring-Dashboard (Symbolbild)

Warum diskretes Monitoring in vielen KMU gut funktioniert

Offene Überwachung mit ständiger Kontrolle sorgt oft für Widerstand, Kreativ-Lösungen und Misstrauen.

Zahlreiche Praxisberichte zeigen, dass Mitarbeiter Überwachungstools umgehen oder nur kurzfristig ihr Verhalten anpassen, wenn sie sich permanent beobachtet fühlen.

Ein gut eingerahmtes, diskretes Monitoring – eingebettet in transparente Regeln, klare Ziele und eine saubere rechtliche Grundlage – kann dagegen:

- über längere Zeiträume realistische Daten liefern,

- gezielte Maßnahmen wie Schulungen oder Prozessverbesserungen ermöglichen,

- und Streitigkeiten über „gefühlte Produktivität“ reduzieren.

Ihr 14-Tage-Plan: Wolfeye fachlich und rechtlich sauber einführen (Beispiel, keine Rechtsberatung)

- Tag 1: Prüfen, ob Wolfeye technisch passt (Windows, Server, Internetzugang). Erste rechtliche Einschätzung einholen (z. B. Datenschutzbeauftragter, ggf. Rechtsanwalt/Betriebsrat).

- Tag 2–4: Wolfeye auf ausgewählten PCs installieren (ca. 5 Minuten pro PC) und – im Rahmen der rechtlichen Vorgaben – erste Daten sammeln, ohne einzelne Mitarbeiter öffentlich an den Pranger zu stellen.

- Tag 5: Gemeinsam mit dem Kunden die auffälligsten Risiko-Websites und Zeitfresser identifizieren. Fokus auf Muster, nicht auf einzelne „Schuldige“.

- Tag 6: Technische Maßnahmen ableiten (z. B. Sperren bestimmter Domains via DNS-Filter, Anpassung der Sicherheitsrichtlinien).

- Tag 7: Fokus-Zeiten und einfache Spielregeln definieren (z. B. 9–11 Uhr: keine privaten Websites).

- Tag 8: Kurze Sicherheits- und Awareness-Schulung durchführen (z. B. 15 Minuten via Teams/Zoom).

- Tag 9–12: Entwicklung beobachten: weniger riskante Seiten, mehr geschlossene Tickets, stabilere Reaktionszeiten.

- Tag 13: Vorher/Nachher-Überblick erstellen (qualitativ + grobe Kennzahlen – als Beispiel, nicht als „Versprechen“).

- Tag 14: Bei positivem Verlauf Monitoring-Regeln und Einsatz von Wolfeye in einer Richtlinie oder Vereinbarung festschreiben.

Beispielhafte Vorher/Nachher-Werte (Modellzahlen)

Hinweis: Die folgenden Zahlen sind Beispielwerte aus einem Modell-Szenario und keine Garantie für konkrete Ergebnisse.

| Metrik | Vorher (Beispiel) | Nach ~30 Tagen (Beispiel) | Tendenz |

|---|---|---|---|

| Besuche klar riskanter Websites pro Tag | 18 | 5 | deutlich sinkend |

| Produktiv genutzte Stunden/Woche | 24 | 33 | spürbar steigend |

| Offenkundige Zeitverschwendung | 16 Std. | 7 Std. | deutlich sinkend |

Häufige Fragen

Wolfeye ist technisch so ausgelegt, dass es im Hintergrund läuft und im Alltag nicht auffällt. Ob und wie deine Kunden ihre Mitarbeiter über den Einsatz informieren müssen oder Einwilligungen brauchen, richtet sich aber ausschließlich nach den jeweils geltenden Gesetzen und ggf. Betriebsvereinbarungen.

Wenn Wolfeye aktiv ist und der betroffene PC angebunden ist, kann der Verantwortliche den Bildschirm in kurzen Abständen einsehen und so schneller erkennen, was passiert. Technische Schutzmaßnahmen wie Virenschutz, EDR und E-Mail-Filter bleiben dennoch unverzichtbar.

Nein. Wolfeye ist eine Ergänzung zu bestehenden Maßnahmen (z. B. Firewall, Antivirus, MFA, EDR) und ersetzt diese nicht. Es liefert zusätzliche Sichtbarkeit, um Muster und Risiken zu erkennen.

Im Standardmodus wird auf dem Server nur der aktuelle Screenshot vorgehalten; jeder neue Screenshot überschreibt den vorherigen. Es entsteht dadurch keine dauerhafte Screenshot-Sammlung, solange die History-Funktion deaktiviert ist.

Wenn die Screenshot-History aktiviert wird, werden Bilder in definierten Intervallen dauerhaft gespeichert. Details zu Speicherort, Aufbewahrungsdauer und Zugriffsrechten sollten in deiner Datenschutzerklärung beschrieben werden.

Die Lizenzen beginnen bei etwa 80 € pro PC und Jahr. Aktuelle Preise ansehen →

Ja, Wolfeye kann 14 Tage kostenlos getestet werden – ideal, um mit einem Pilotprojekt in einem kleinen Team zu starten. Jetzt Demo starten →

Fazit

IT-Sicherheit und Produktivität müssen kein Gegenspiel sein – sie können sich ergänzen.

Mit einer Monitoring-Software wie Wolfeye bekommst du als IT-Dienstleister zusätzliche Transparenz über kritische Websites, riskante Muster und offensichtliche Zeitfresser –

immer unter der Voraussetzung, dass der Einsatz rechtlich sauber geregelt ist.

Die in diesem Artikel genannten Prozentangaben sind Beispiele aus Modellrechnungen.

Wie stark sich Risiken und Produktivität bei deinen Kunden tatsächlich verändern, hängt von vielen Faktoren ab (Ausgangslage, Kultur, Prozesse, rechtlicher Rahmen).

Wenn du sehen möchtest, wie Wolfeye konkret in einer Umgebung mit Remote- oder Hybrid-Teams aussieht, starte am besten einen Pilotversuch mit 14-Tage-Demo bei einem ausgewählten Kunden.