Guía definitiva: monitorear pantallas en vivo de PCs remotos

Seguridad, productividad y tranquilidad — cómo funciona realmente la “vista en vivo”, cómo implementarla de forma segura y cuándo usarla (PYMES y MSP). Solo técnico — sin asesoría legal.

Puntos clave (léelo primero)

- “En vivo” suele ser por capturas, no vídeo continuo — puede ser ligero.

- Mejores usos en PYMES: onboarding/formación, QA, triaje de soporte, contexto rápido en incidentes.

- No es lo mismo que control remoto (TeamViewer/AnyDesk/RDP). Vista en vivo = visibilidad.

- Protege el acceso: la URL en vivo es sensible, usa roles y retención mínima si hay historial.

- Uso por triggers en lugar de vigilancia constante.

Guía técnica. La legalidad varía por país y caso — consúltalo con profesionales.

Contenido

- 1) Por qué crece la necesidad de visibilidad remota

- 2) Cómo funciona (capturas vs vídeo)

- 3) Qué es Wolfeye (y qué no es)

- 4) Paso a paso: monitorear un PC remoto

- 5) Casos de uso (PYMES & MSP)

- 6) Rendimiento y ancho de banda

- 7) Checklist de seguridad: acceso, URLs, retención

- 8) Ética y legalidad

- 9) Wolfeye vs herramientas de control remoto

- Vídeo

- FAQ

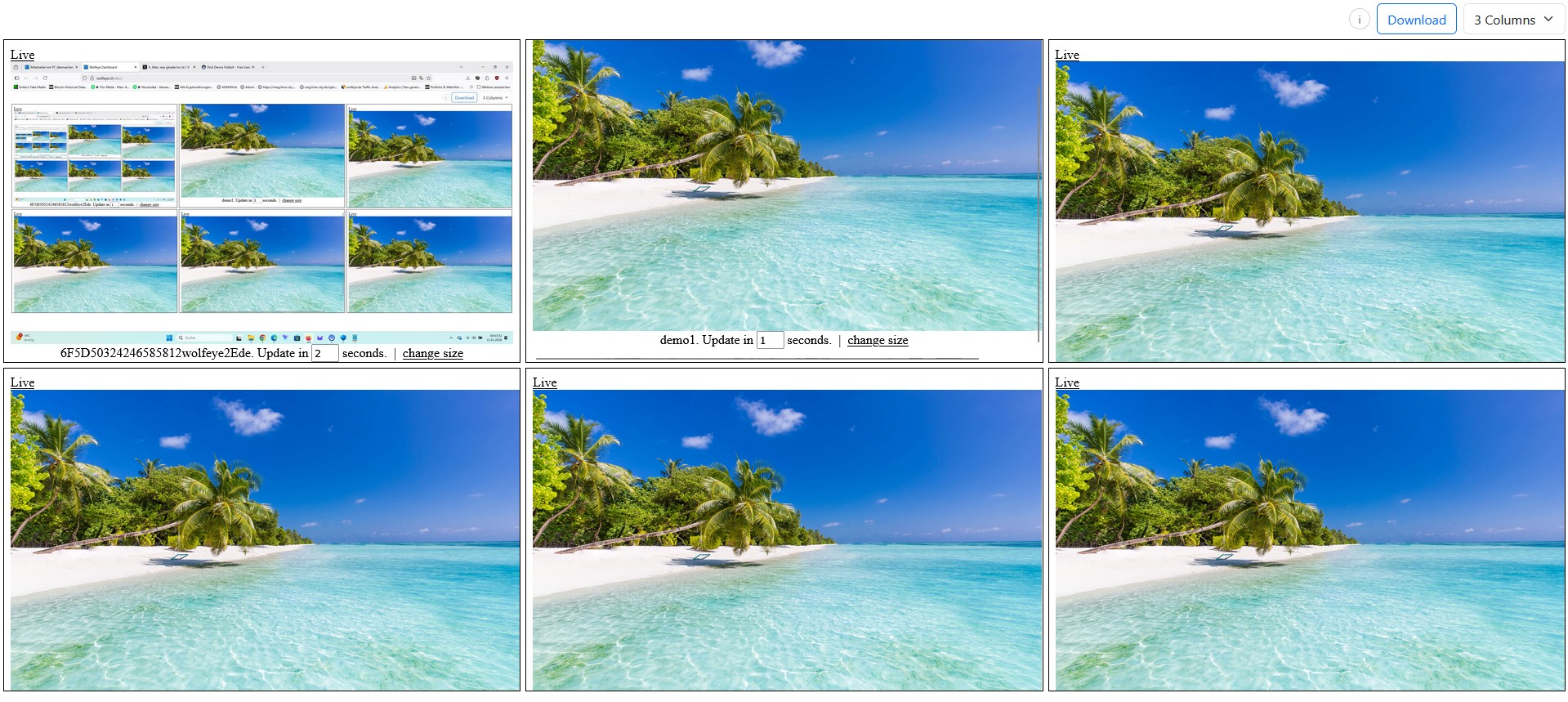

El grid en vivo funciona como “radar” para muchos PCs. Úsalo para onboarding/QA/soporte y checks por triggers.

La frontera del “oficina” desapareció: equipos distribuidos, PCs que cambian entre casa y oficina, y menos contexto diario para dueños o proveedores IT.

El monitoreo de pantalla en vivo ofrece algo simple pero potente: una ventana en tiempo real a lo que se ve en la pantalla de un PC Windows, normalmente mediante capturas frecuentes (no streaming de vídeo pesado). Bien usado, ayuda en onboarding, QA, triaje de soporte y contexto de incidentes.

A veces este tema aparece en contextos familiares. Si vienes por eso: cuidado — las reglas varían mucho y la transparencia/consentimiento puede ser clave. Wolfeye está pensado para PCs Windows corporativos en entornos de PYMES/MSP.

Aviso de cumplimiento y legal (sin asesoría legal): La monitorización es legalmente sensible y depende del país, del caso de uso (formación, QA, seguridad), contratos y obligaciones de información/consentimiento. Este artículo es información técnica y operativa. Antes de desplegar, obtén asesoría jurídica independiente e implementa políticas, transparencia y controles de acceso estrictos.

1) Por qué crece la necesidad de visibilidad remota

El trabajo remoto/híbrido crea retos:

- Menos contexto para managers: ¿alguien está bloqueado o distraído?

- Soporte más lento: explicar por chat vs ver la pantalla.

- Riesgo de seguridad: endpoints distribuidos pueden ser “puntos ciegos”.

La vista en vivo aporta contexto objetivo sin construir un stack pesado.

Regla práctica

Si buscas claridad operativa (formación, QA, triaje), la vista en vivo ayuda. Para facturación/tiempos, usa control horario.

2) Cómo funciona (capturas vs vídeo)

Muchas soluciones “en vivo” no son vídeo continuo:

2.1 Vista en vivo por capturas (común)

- El cliente captura la pantalla periódicamente (p. ej. cada 3–5 segundos).

- Envía una imagen comprimida al dashboard de forma segura.

- El administrador ve un grid o una vista individual en el navegador.

Ventaja: sensación “live” con menos consumo que el streaming de vídeo.

2.2 Streaming de vídeo

Puede ser más pesado (CPU/ancho de banda) y, para muchas PYMES, innecesario.

Conceptos

Vista en vivo = visibilidad. Control remoto = takeover. No es lo mismo.

3) Qué es Wolfeye (y qué no es)

Wolfeye está diseñado para PCs Windows corporativos:

- Dashboard en grid: ver muchos PCs rápidamente.

- Vista individual: detalle para formación/QA/soporte.

- Ligero: capturas frecuentes en lugar de vídeo pesado.

- Opcional discreto: puede correr en segundo plano (solo si es legal y está documentado).

Qué no es

- No es control horario/payroll.

- No es una herramienta de control remoto tipo TeamViewer.

- No es una recomendación para uso oculto — respeta leyes, políticas y transparencia.

4) Paso a paso: monitorear un PC remoto (según el vídeo)

Flujo típico para un piloto rápido. Puede variar según tu entorno y política IT.

4.1 Preparación: seguridad y excepciones de antivirus (gestionado por IT)

Algunas soluciones de seguridad pueden marcar software de monitorización como “potencialmente no deseado”. A veces se requiere una excepción controlada — solo en dispositivos que administras y según política.

- Si aplica: añadir la carpeta (ej.:

C:\Users\Public\Documents\) a exclusiones de forma específica. - No desactives el antivirus globalmente. Solo whitelisting puntual y documentado.

4.2 Descargar y extraer

- Descarga desde fuente oficial.

- Si el archivo viene protegido, extráelo en la carpeta aprobada.

4.3 Iniciar la vista en vivo

- Ejecuta Wolfeye en el PC objetivo.

- Haz clic en Share Screen.

- Usa Open URL o copia la URL para ver desde otro dispositivo.

4.4 Persistencia (opcional)

- Activar Startup para que arranque tras reinicio.

- Modo discreto/segundo plano solo si es legal y está cubierto por políticas.

Copy/paste: piloto de 10 minutos

PILOTO (10 MIN) [ ] Propósito (máx 1–2): onboarding / QA / soporte / triaje de incidentes [ ] Alcance: 3–10 PCs Windows corporativos [ ] Roles: quién puede ver [ ] Acceso: contraseñas fuertes + least privilege [ ] Retención: historial OFF por defecto [ ] Pasos legales/políticas validados (según país)

Operativo. Legalidad depende del país y debe revisarse con asesoría.

Vista individual: ideal para detalle (formación/QA/incidentes) — úsalo por triggers.

5) Casos de uso (PYMES & MSP)

5.1 Dueños y managers de PYMES

- Onboarding/formación: ver dónde se atasca alguien.

- QA: detectar errores en procesos repetitivos.

- Triaje de soporte: ver el contexto en vez de pedir capturas.

- Contexto de incidentes: confirmar visualmente cuando “algo no cuadra”.

5.2 Proveedores IT / MSP

- Troubleshooting rápido: errores, diálogos y configuración visibles.

- Despliegues estandarizados: alcance controlado y roles claros.

- Packaging: add-on de visibilidad/QA sin suite pesada.

Regla anti-micromanagement

Checks cortos con propósito (triggers), no vigilancia constante.

6) Rendimiento y ancho de banda

Depende de resolución/compresión/intervalo, pero muchas configuraciones son ligeras.

6.1 Estimación simple (ejemplo)

- Captura ~400 KB.

- Cada 3 segundos: ~400 KB / 3s ≈ ~1,1 Mbps subida (aprox.).

Haz piloto primero para validar en tu red.

6.2 Tips

- Capturas frecuentes en vez de vídeo.

- Grid para detectar y solo zoom si hace falta.

- Historial solo si aporta valor real.

7) Checklist de seguridad: acceso, URLs, retención

La seguridad es clave: trata la URL/vista en vivo como acceso sensible.

Checklist (copy/paste)

SEGURIDAD — VISTA EN VIVO ACCESO [ ] Solo roles autorizados [ ] Contraseñas fuertes / MFA si existe [ ] Least privilege URLS [ ] Tratar URLs como contraseñas [ ] Rotar/revocar al cambiar roles [ ] No compartir en canales sin control RETENCIÓN [ ] Historial OFF por defecto [ ] Si ON: ventana mínima [ ] Proceso de borrado claro OPERACIÓN [ ] Workflow por triggers [ ] Propósito y alcance documentados [ ] Asesoría legal/políticas según país

Operativo. Los requisitos legales dependen del país y deben revisarse con asesoría.

8) Ética y legalidad

- Define propósito y mantén el alcance limitado.

- Transparencia donde aplique y políticas por escrito.

- Control de acceso estricto.

Recordatorio (sin asesoría legal): la legalidad depende de tu país y caso de uso. Consulta asesoría independiente.

9) Wolfeye vs herramientas de control remoto (RDP/TeamViewer)

Control remoto

- Para controlar (takeover).

- Puede interrumpir al usuario.

- No está pensado para “ver 20 pantallas a la vez”.

Vista en vivo

- Para visibilidad (contexto).

- Mejor para grid, formación, QA y triaje.

- Ligero cuando es por capturas.

Regla rápida

Si necesitas arreglar algo: control remoto. Si necesitas ver rápidamente qué pasa en muchos PCs: vista en vivo.

Vídeo: monitorear pantallas en vivo de PCs remotos

Walkthrough práctico: iniciar “share”, abrir la URL y usar grid vs vista individual.

Recordatorio (sin asesoría legal): usa monitorización solo si es legal en tu país y caso. Informa y obtiene consentimiento cuando corresponda. Consulta asesoría jurídica independiente antes del despliegue.

Video: “Monitor remote live PC screens (Wolfeye walkthrough)”.

FAQ – Vista en vivo en PCs remotos

No siempre. A menudo es actualización frecuente por capturas.

Depende de resolución/intervalo. Pilota primero.

No. Es visibilidad (vista), no control.

Triggers, alcance limitado, acceso estricto y propósito claro.

Depende del país y caso de uso. Consulta asesoría legal independiente.

Conclusión

Monitorear pantallas en vivo ya no es solo para grandes empresas. En PYMES/MSP puede dar contexto operativo en tiempo real para formación, QA, triaje y incidentes — especialmente con enfoque ligero basado en capturas.

La implementación segura siempre sigue el mismo patrón: propósito, alcance, acceso, retención mínima y asesoría legal según país.

¿Quieres ver la visibilidad en vivo en tus PCs Windows corporativos?

Reserva una demo y empieza tu prueba gratisWolfeye es software de monitorización. Su uso debe cumplir siempre las leyes aplicables en todos los países relevantes, en tu sector y en tu caso de uso (por ejemplo formación, QA o seguridad). En muchas jurisdicciones, la licitud depende de informar previamente a los usuarios y/o obtener consentimiento. Este artículo y el vídeo son solo información técnica/organizativa y no constituyen asesoría legal ni garantía de licitud.